Федеральный закон № 187-ФЗ «О безопасности КИИ»: практическое руководство и обзор изменений 2025–2026

- 1. Сфера действия закона: кто и что подпадает под регулирование

- 2. Терминология для локальных актов

- 3. Практическое категорирование: пошаговый алгоритм

- 4. Взаимодействие с контролирующими органами

- 5. Реагирование на инцидент: алгоритм для Инструкции по ИБ

- 6. Контроль ФСТЭК: к чему готовиться

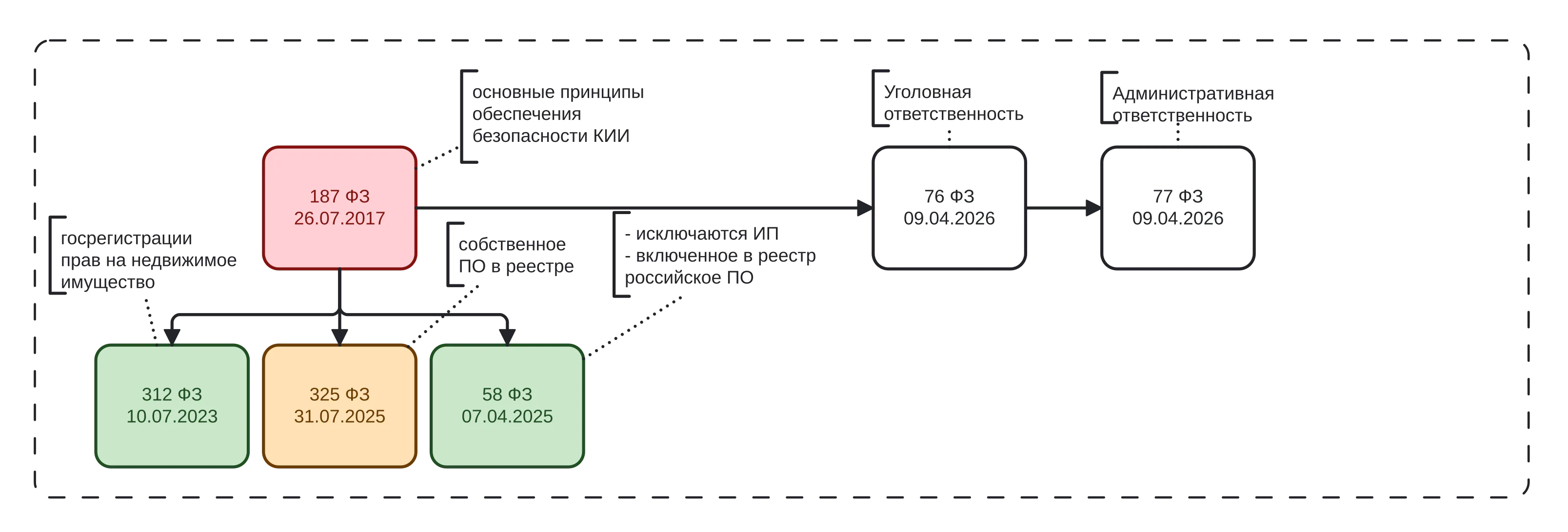

- 7. Ключевые изменения 2025–2026 годов

- 8. Что срочно обновить в документации: чек-лист по 58-ФЗ

- 9. Дорожная карта на 2025–2026

- Как «Стратегия Ра» помогает выполнить требования 187-ФЗ и 58-ФЗ

Если коротко

187-ФЗ — это не про «защиту персональных данных» и не про «гостайну». Это про технологическую устойчивость производства, транспорта, связи и финансов. Если предприятие остановится из-за вируса — это предмет 187-ФЗ. В 2025–2026 годах закон кардинально обновлён: расширен круг субъектов, введены новые обязанности по подключению к ГосСОПКА для всех госорганов, ужесточены штрафы (до 500 000 рублей на юрлицо), а за неправомерное воздействие на КИИ предусмотрена конфискация имущества. В этом материале мы даём не просто обзор закона, а конкретные шаги, которые должен предпринять субъект КИИ для соответствия требованиям.

1. Сфера действия закона: кто и что подпадает под регулирование

1.1. Главная цель

187-ФЗ направлен на обеспечение устойчивого функционирования критической информационной инфраструктуры при проведении компьютерных атак. Он регулирует:

- отношения между субъектами КИИ и государством;

- требования к объектам КИИ (значимым и незначимым);

- порядок реагирования на компьютерные инциденты.

Важно понимать: закон распространяется даже на частные компании, если они входят в перечень сфер (энергетика, транспорт, связь, финансы и т.д.).

1.2. Субъекты КИИ

Под действие закона подпадают две группы:

| Госорганы и учреждения | Юридические лица |

|---|---|

| Министерства, службы | Здравоохранение, Наука |

| Администрации регионов | Транспорт, Связь, Энергетика, Атомная энергетика |

| Регистрация недвижимости | Банки и финансы |

| ТЭК, ОПК, Горная, Металургическая, Химическая промышленность, Ракетостроение-космос |

Основной критерий: наличие на праве собственности или аренды информационной системы, АСУ ТП или ИТКС, обеспечивающей процессы в указанных сферах.

Отрасли

2. Терминология для локальных актов

При подготовке Политики ИБ рекомендуется использовать дословные формулировки из статьи 2 187-ФЗ. Это снимает вопросы при проверке ФСТЭК.

Ключевые определения:

- АСУ ТП — комплекс ПО и оборудования для управления производством (SCADA, DCS).

- Компьютерный инцидент — факт нарушения работы объекта КИИ или угроза информации.

- Значимый объект КИИ — объект, прошедший категорирование и внесённый в реестр ФСТЭК.

Комментарий эксперта

Игорь Краев: «Многие коммерческие организации до сих пор ошибочно считают, что 187-ФЗ — только для госсектора. Если у вас завод в горнодобывающей промышленности, вы обязаны провести категорирование своих АСУ ТП. Неважно, государственный вы или частный. Также обратите внимание на разницу: “Объект КИИ” есть у всех субъектов КИИ. А “Значимый объект КИИ” появляется только после приказа ФСТЭК о включении в реестр. До этого момента требования приказа №239 ФСТЭК формально не применяются в полном объёме, хотя меры принимать обязаны».

3. Практическое категорирование: пошаговый алгоритм

Категорирование — это обязанность субъекта КИИ, установленная статьёй 7.

Шаги:

- Создать комиссию — оформить приказ по организации.

- Оценить ущерб по 5 критериям: Социальный, Политический, Экономический, Экологический, Оборонный (ПП РФ № 127).

- Присвоить категорию: Первая (высшая), Вторая, Третья или «Не значимый».

- Направить сведения во ФСТЭК в течение 10 дней.

- Дождаться ответа: Включение в реестр или возврат на доработку (30 дней у ФСТЭК на проверку).

Самое сложное — расчёт ущерба. Например:

- Социальный ущерб: если из-за остановки сервера люди не могут получить госуслугу более 6 часов — это уже может быть 3-я категория.

- Если остановится ТЭЦ зимой и более 10 тыс. человек останутся без тепла — это 1-я категория.

Важно: Даже если объект признан НЕ значимым, уведомить ФСТЭК об этом обязательно (ч. 5 ст. 7). Сведения всё равно направляются в ГосСОПКА (ч. 10 ст. 7). Частая ошибка: решили, что ничего важного нет, и ничего не отправили. ФСТЭК при проверке фиксирует отсутствие взаимодействия и выписывает предписание.

4. Взаимодействие с контролирующими органами

Система регулирования КИИ имеет два контура:

| ФСТЭК России (Ст. 6, п. 3) | НКЦКИ / ГосСОПКА (ФСБ) |

|---|---|

| Ведение реестра КИИ | Обнаружение атак |

| Утверждение требований защиты (Приказ № 239) | Координация реагирования |

| Госконтроль (плановые проверки раз в 3 года) | Немедленное уведомление об инцидентах |

- ФСТЭК — это организационная безопасность (реестры, приказы, аттестация).

- НКЦКИ (ГосСОПКА) — это подразделение ФСБ, которое выявляет хакерские атаки в реальном времени. В случае взлома сначала уведомляем НКЦКИ, затем готовим отчёт во ФСТЭК.

5. Реагирование на инцидент: алгоритм для Инструкции по ИБ

В соответствии со статьёй 9, при обнаружении нештатной ситуации необходимо действовать по следующему регламенту:

- Фиксация: сотрудник видит нештатную работу АСУ ТП.

- Доклад руководителю подразделения КИИ.

- Уведомление НКЦКИ — незамедлительно (через личный кабинет ГосСОПКА или технический канал связи).

- Локализация: отключение сегмента от корпоративной сети (запрещено выключать питание без снятия дампов памяти).

- Расследование: работа комиссии, сохранение следов.

- Отчёт в НКЦКИ (в течение 10 дней при серьёзных последствиях).

Комментарий эксперта

Игорь Краев: «Слово “незамедлительно” в законе трактуется как минуты или часы, но не дни. В Политике ИБ предприятия обязательно пропишите конкретные контакты и телефоны дежурного НКЦКИ. На объектах КИИ рекомендую разместить памятку: “Обнаружил сбой в SCADA? Звони +7…”. Это сэкономит драгоценное время при реальной атаке».

6. Контроль ФСТЭК: к чему готовиться

Плановая проверка (раз в 3 года):

- Наличие Приказа о категорировании и переписки с ФСТЭК.

- Наличие системы безопасности (выполнение Приказа ФСТЭК № 239).

- Наличие резервных копий ПО и конфигураций.

- Наличие сертифицированных средств защиты информации (с 2026 года — только отечественные).

Внеплановая проверка: основанием служит крупный инцидент на объекте или невыполнение ранее выданного предписания.

При проверке ФСТЭК смотрит не только документацию. Активно проверяют реальное применение средств защиты: наличие паролей, обновлений, сегментацию сети.

7. Ключевые изменения 2025–2026 годов

7.1. Пакет поправок: хронология

| Закон | Суть |

|---|---|

| 312-ФЗ от 10.07.2023 | Расширение сферы КИИ (Росреестр) |

| 58-ФЗ от 07.04.2025 | Обязанности госорганов, реестры ПО, типовые объекты |

| 325-ФЗ от 31.07.2025 | Уточнение реестров отечественного ПО для КИИ |

| 76-ФЗ от 09.04.2026 | Изменения в УК РФ (ст. 274.1) |

| 77-ФЗ от 09.04.2026 | Изменения в КоАП РФ (ст. 13.12²) |

Большинство новаций 58-ФЗ вступают в силу 1 сентября 2025 года. Штрафы и уголовная ответственность — с апреля 2026 года.

7.2. Расширение периметра: Росреестр и исключение ИП

312-ФЗ включил в перечень сфер КИИ государственную регистрацию прав на недвижимое имущество. Это означает, что ФГБУ «ФКП Росреестра» и подрядчики, обслуживающие ЕГРН, теперь обязаны провести категорирование своих систем. Остановка сервисов регистрации недвижимости = инцидент на КИИ.

58-ФЗ исключил индивидуальных предпринимателей из числа субъектов КИИ. Однако, если ИП владеет значимым объектом (например, частная энергосеть), он должен передать его юрлицу. Просто «выйти из КИИ» не получится.

7.3. Самое жёсткое изменение: обязанности всех госорганов (ст. 9, ч. 4)

С 1 сентября 2025 года все руководители государственных органов, внебюджетных фондов, госкорпораций и юрлиц под контролем РФ (доля >50%) обязаны:

- Установить средства ГосСОПКА (поиск признаков атак) на все свои информационные ресурсы, даже если они не КИИ.

- Незамедлительно информировать НКЦКИ о любых атаках на свои ресурсы.

Это принципиальное расширение: раньше требование касалось только значимых объектов КИИ. Теперь любая государственная информационная система, сайт администрации или портал госуслуг региона обязан быть подключён к мониторингу ФСБ.

7.4. Импортозамещение: новые требования к ПО

С 1 сентября 2025 года субъекты КИИ, владеющие значимыми объектами, обязаны использовать:

- ПО только из Единого реестра российского ПО либо из Перечня ПО для собственных нужд;

- Программно-аппаратные средства, соответствующие требованиям Правительства РФ.

325-ФЗ создал перечень доверенного российского ПО и перечень ПО для собственных нужд юрлиц. Недостаточно просто купить отечественную ОС — нужно убедиться, что конкретная версия есть в реестре Минцифры и соответствует требованиям ФСТЭК.

7.5. Типовые отраслевые объекты

58-ФЗ ввёл механизм типовых отраслевых объектов КИИ. Если ваша система подпадает под типовой объект из перечня, утверждённого Правительством, она автоматически признаётся обладающей признаками значимости. Например: «Сервер телемеханики ПС 110 кВ» или «Биллинговая система оператора связи». Это означает, что вы больше не можете заявлять «у нас ничего значимого нет» — придётся категорировать и защищать по полной программе.

7.6. Уголовная и административная ответственность

76-ФЗ уточнил статью 274.1 УК РФ: наказывается неправомерный доступ к информации, содержащейся в КИИ, а также нарушение правил доступа к объектам КИИ. При этом лицо освобождается от уголовной ответственности по ч. 3, если активно способствовало раскрытию преступления и сохранило следы атаки.

77-ФЗ ввёл новую статью 13.12² КоАП РФ:

| Субъект | Штраф (руб.) |

|---|---|

| Граждане | 5 000 – 10 000 |

| Должностные лица | 10 000 – 50 000 |

| Юридические лица | 100 000 – 500 000 |

Это специальная статья именно за КИИ, а не общая. Проверки будут чаще, штрафы — выше.

8. Что срочно обновить в документации: чек-лист по 58-ФЗ

- Актуализировать перечень объектов: исключить ИП, добавить системы, связанные с Росреестром.

- Внести раздел о взаимодействии с ГосСОПКА для всех систем, а не только значимых (для госорганов).

- Добавить пункт об использовании ПО: только из Реестра Минцифры или «собственной разработки» с обоснованием.

- Актуализировать категорирование с учётом типовых отраслевых объектов.

- Обновить инструкции по реагированию с учётом примечания к ст. 274.1 УК (сохранение следов).

9. Дорожная карта на 2025–2026

- До 01.09.2025 — Пересмотр локальных нормативных актов и подключение к ГосСОПКА (госсектор).

- До 01.01.2026 — Актуализация реестра КИИ с учётом типовых объектов.

- До 01.03.2026 — Переход на доверенное ПО и ПАК (ПП-1931).

- 2026 год — Готовность к проверкам по ст. 13.12² КоАП.

Как «Стратегия Ра» помогает выполнить требования 187-ФЗ и 58-ФЗ

Мы выполняем полный цикл работ по приведению предприятия в соответствие с требованиями законодательства о КИИ:

- Категорирование объектов. Создаем пакет документов по: Созданию комиссии, расчет ущерба по всем критериям, подготовка сведений для отправки в ФСТЭК.

- Разработка и актуализация Политики ИБ. Формулировки, соответствующие последним изменениям 58-ФЗ, 76-ФЗ, 77-ФЗ.

- Подключение к ГосСОПКА. Организация установки и настройки сертифицированных средств обнаружения атак, подготовка регламентов взаимодействия с НКЦКИ.

- Обучение персонала. Проводим инструктажи и киберучения, обучаем действиям при инцидентах в соответствии с новыми требованиями.

Приглашаем к диалогу

Если вы не уверены, соответствует ли ваше предприятие требованиям 187-ФЗ с учётом изменений 2025–2026 годов, — приглашаем вас на бесплатную первичную консультацию. Мы в течение часа разберём вашу ситуацию, укажем на критические точки и предложим дорожную карту приведения в соответствие. Напишите нам, и мы договоримся о встрече.

Материал подготовлен на основе лекций и практических кейсов Игоря Краева, генерального директора ООО «Стратегия Ра», апрель 2026 г.