Оценка критичности уязвимостей по методике ФСТЭК от 30.06.2025

1. Методика 2022 vs Методика 2025: что изменилось

Методика ФСТЭК от 30 июня 2025 года заменяет методику 2022 года. Это не просто «новая версия», а серьёзная переработка формулы расчёта.

1.5 / 4.5 / 7.0 / 10.0"] OLD_CVSS["I_cvss: ручной пересчёт

CVSS с контекстными

метриками"] end subgraph "Методика 2025" NEW_FORMULA["V = I_cvss × I_infr × (I_at + I_imp)"] NEW_SCALE["Шкала:

2.0 / 5.0 / 8.0"] NEW_CVSS["I_cvss: готовая базовая

оценка CVSS 3.1 из BDU"] NEW_FACTORS["➕ I_at: Наличие эксплойтов

➕ I_imp: Последствия эксплуатации"] end OLD_FORMULA --> NEW_FORMULA OLD_CVSS --> NEW_CVSS style OLD_FORMULA fill:#9e9e9e,color:#fff style NEW_FORMULA fill:#c62828,color:#fff style NEW_FACTORS fill:#2e7d32,color:#fff

| Критерий | Методика 2022 | Методика 2025 |

|---|---|---|

| Формула | V = I_cvss × I_infr | V = I_cvss × I_infr × (I_at + I_imp) |

| Число факторов | 2 | 4 |

| I_cvss | Ручной пересчёт CVSS с контекстными метриками | Готовая базовая оценка CVSS 3.1 из BDU |

| I_at | Не учитывался | Учитывает наличие эксплойтов и реальных атак |

| I_imp | Не учитывался | Учитывает последствия: RCE, повышение привилегий и т.д. |

| Шкала критичности | 1.5 / 4.5 / 7.0 / 10.0 | 2.0 / 5.0 / 8.0 |

| Порог «Критический» | V > 7.0 | V > 8.0 |

Комментарий эксперта

Игорь Краев: «Формула стала трёхфакторной. Раньше мы просто умножали CVSS на влияние на систему. Теперь добавляется фактор “здесь и сейчас”: эксплуатируют ли эту уязвимость хакеры в реальных атаках (I_at) и к каким последствиям приведёт эксплуатация (I_imp). По старой методике CVSS 9.8 мог стать “средним” из-за низкого влияния на систему. По новой — если под эту уязвимость есть эксплойт и она ведёт к выполнению кода (RCE), она практически гарантированно станет “Критической” или “Высокой”».

2. Пошаговый расчёт уровня критичности V

2.1. Шаг 1: Расчёт I_cvss (пункт 13)

в BDU ФСТЭК

bdu.fstec.ru"] B2["Найти строку

«Базовый вектор CVSS 3.1»

и оценку"] B3["Использовать

это значение

как I_cvss"] end B1 --> B2 --> B3 style B1 fill:#1a237e,color:#fff style B3 fill:#2e7d32,color:#fff

Важное изменение: больше не нужно вручную пересчитывать CVSS с учётом контекстных метрик. Берётся готовая базовая оценка из Банка данных угроз ФСТЭК или от вендора. Если базовой оценки CVSS от вендора нет, специалист сам выбирает версию CVSS для расчёта.

Пример:

Уязвимость BDU:2025-03219 (Kubernetes ingress-nginx). CVSS 3.1: AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H = 9.8. I_cvss = 9.8.

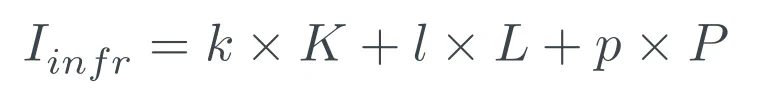

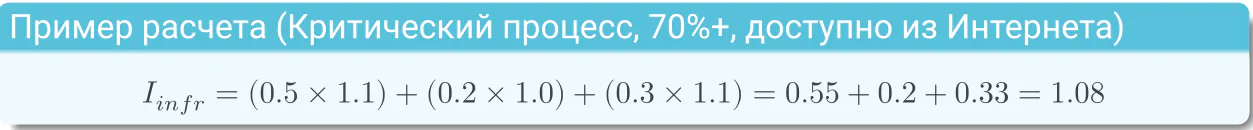

2.2. Шаг 2: Расчёт I_infr (пункт 14)

Формула:

k = 0.5"] L["L — Количество уязвимых компонентов

l = 0.2"] P["P — Периметр доступности

p = 0.3"] end K --> K1["Критический процесс: 1.1

Серверное ПО: 1.0

Пользовательское АРМ: 0.5"] L --> L1["Более 70%: 1.0

30–70%: 0.8

10–30%: 0.6

Менее 10%: 0.5"] P --> P1["Доступно из Интернета: 1.1

DMZ: 1.0

Внутренний сегмент: 0.6"] style K fill:#1a237e,color:#fff style L fill:#283593,color:#fff style P fill:#3949ab,color:#fff

Обратите внимание на изменение весов: k = 0.5 (было 0.4), p = 0.3 (было 0.4). Тип компонента теперь влияет сильнее, доступность из Интернета — чуть меньше.

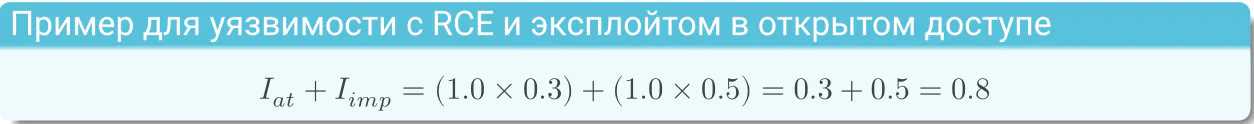

2.3. Шаг 3: Расчёт I_at и I_imp (НОВОЕ!)

Это главное новшество методики 2025 года.

e = 1.0"] AT --> E1["E = 0.6

Эксплуатируется

в реальных атаках"] AT --> E2["E = 0.3

Эксплойт в открытом

доступе"] AT --> E3["E = 0.1

Эксплойта нет"] end subgraph "I_imp — Фактор ущерба (п. 17-20)" IMP["I_imp = h × H

h = 1.0"] IMP --> H1["H = 0.5

RCE / Выполнение кода"] IMP --> H2["H = 0.4

Повышение привилегий"] IMP --> H3["H = 0.3

Обход безопасности"] IMP --> H4["H = 0.2

Раскрытие информации"] IMP --> H5["H = 0.1

Межсайтовый скриптинг"] end style E1 fill:#c62828,color:#fff style H1 fill:#c62828,color:#fff

Комментарий эксперта

Игорь Краев: «Показатель H (последствия) берётся из вектора CVSS. Если в векторе C:H/I:H/A:H (конфиденциальность/целостность/доступность — высокий уровень воздействия) — это RCE, и H = 0.5. Если C:L/I:N/A:N — чтение локальных файлов, H = 0.18. Если уязвимость эксплуатируется в реальных атаках (E = 0.6), это сразу повышает критичность почти вдвое по сравнению с “эксплойта нет” (E = 0.1)».

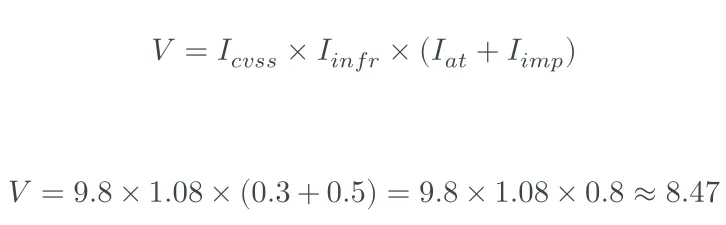

2.4. Шаг 4: Финальный расчёт V

(эксплойт есть)"] IMP["I_imp = 0.5

(RCE)"] FORMULA["V = 9.8 × 1.08 × (0.3 + 0.5)"] RESULT["V = 9.8 × 1.08 × 0.8

= 8.47"] LEVEL["V > 8.0 → КРИТИЧЕСКИЙ"] end CVSS --> FORMULA INFR --> FORMULA AT --> FORMULA IMP --> FORMULA FORMULA --> RESULT --> LEVEL style LEVEL fill:#c62828,color:#fff

3. Сроки устранения и принятие решений

V > 8.0

⏰ До 24 часов"] HIGH["🟠 ВЫСОКИЙ

5.0 ≤ V ≤ 8.0

⏰ До 7 дней"] MED["🟡 СРЕДНИЙ

2.0 ≤ V < 5.0

⏰ До 4 недель"] LOW["🟢 НИЗКИЙ

V < 2.0

⏰ До 4 месяцев"] end CRIT --> ACTION_CRIT["Немедленное оповещение

руководителя (3 дня)"] HIGH --> ACTION_HIGH["Экстренное обновление

вне графика"] MED --> ACTION_MED["Плановое обновление

в ближайшее окно"] LOW --> ACTION_LOW["Обновление по графику"] style CRIT fill:#c62828,color:#fff style HIGH fill:#e65100,color:#fff style MED fill:#f57f17,color:#fff style LOW fill:#2e7d32,color:#fff

Что делать, если патча нет (п. 24–25)

- Компенсирующие меры: изменить конфигурацию, отключить уязвимые службы, добавить сигнатуры в СОВ.

- Усиленный мониторинг: повысить уровень логирования и оповещений на время до установки обновления.

- Обоснование: зафиксировать причины невозможности устранения и принятые компенсирующие меры в отчёте.

Комментарий эксперта

Игорь Краев: «Сроки по сравнению с 2022 годом не изменились, но изменились пороги. Раньше “Критический” был от 7.0, теперь от 8.0. Это сделано, чтобы не перегружать администраторов ложными тревогами. Но за счёт добавления I_at и I_imp реально опасные уязвимости всё равно попадают в критический уровень. Обновите свои калькуляторы и регламенты — методика 2022 года отменена с 30.06.2025».

4. Сравнительный пример: старая и новая методика

| Параметр | Методика 2022 | Методика 2025 |

|---|---|---|

| Уязвимость | BDU:2025-03219 | BDU:2025-03219 |

| I_cvss | 9.8 (ручной пересчёт) | 9.8 (готовая из BDU) |

| I_infr | 1.08 | 1.08 |

| I_at | Не учитывался | 0.3 |

| I_imp | Не учитывался | 0.5 |

| V | 10.58 | 8.47 |

| Уровень | Критический | Критический |

Обе методики дают «Критический» уровень, но методика 2025 даёт более низкое числовое значение V (8.47 против 10.58). При этом оценка по методике 2025 более обоснована: она учитывает реальную эксплуатацию уязвимости.

5. Что изменить в процессах

- Обновить Регламент управления уязвимостями: заменить формулу расчёта V

- Настроить систему сканирования на авторасчёт I_at (проверка эксплойтов)

- Обучить специалистов новой шкале: Критический > 8.0

- Добавить в отчёты обоснование сроков со ссылкой на методику 2025

Как «Стратегия Ра» помогает с оценкой критичности уязвимостей

Мы выполняем полный цикл работ:

- Актуализация Регламента управления уязвимостями. Заменяем формулу расчёта и шкалу критичности в соответствии с методикой 2025 года.

- Автоматизация расчёта. Настраиваем интеграцию сканеров уязвимостей с BDU ФСТЭК для автоматического получения CVSS 3.1 и данных об эксплойтах.

- Обучение специалистов. Проводим практические занятия по расчёту V с использованием реальных уязвимостей из вашей инфраструктуры.

- Аудит текущих уязвимостей. Пересчитываем критические уязвимости по новой формуле, актуализируем сроки устранения.

Приглашаем к диалогу

Если вам нужна помощь в переходе на методику 2025 года или в автоматизации процесса управления уязвимостями, — приглашаем на бесплатную консультацию. Мы разберём вашу ситуацию и предложим план работ. Напишите нам, и мы договоримся о встрече.

Материал подготовлен на основе лекций и практических кейсов Игоря Краева, генерального директора ООО «Стратегия Ра», апрель 2026 г.